Интернет пестрит статьями на тему настройки общего доступа к принтерам, а вот найти хорошую инструкцию по теме «Как настроить общий доступ к сканеру в локальной сети» достаточно сложно, потому начинающие пользователи сталкиваются с проблемами во время самостоятельного решения проблемы.

Главная особенность в настройке общего доступа к сканеру заключается в его драйверах, которые осуществляют управление работой устройства. Пользователь и операционная система взаимодействуют со сканером посредством драйверов, потому в них должен быть заложен механизм поддержки общего доступа к сканеру для удаленного пользования им.

Дабы убедиться в том, что взаимодействие осуществляется на уровне драйвера, попробуйте запустить сканирование из стороннего приложения, будь то инструмент операционной системы «Факсы и сканирование» или графический редактор. Обязательно попадете в фирменную утилиту от разработчиков сканера. Потому, если на этапе написания программного обеспечения для сканера этот момент не был усчитан, что актуально для старых девайсов, которые не поддерживаются производителем, то общего доступа к такому сканеру не организовать.

В технической документации к МФУ должна быть вся необходимая информация, касающаяся использования периферийного устройства, в том числе по локальной сети. Если таких данных нет или пользователю в них сложно разобраться, на помощь придет данная инструкция. В ней на примере рассмотрено, каким образом подключить и настроить сканер в операционной системе Windows, дабы сканировать документы по сети.

В нашем случае использовались ПК с Windows 7 и сканер фирмы HP. В качестве сопутствующего программного обеспечения для открытия общего доступа к сканеру применялись XnView и Blind Scanner.

Что такое сетевой сканер?

Отметим, что «расшарить» сканер в сети можно двумя методами. Первый – это подключение устройства к одному из входящих в сеть компьютеров и проведение его соответствующей настройки. Второй – включение сканера в сеть как самостоятельного девайса с осуществлением соответствующих настроек. Отличаются методы подключения тем, что в первом случае устройство не будет иметь собственного идентификационного номера (IP-адреса), по которому к нему будут обращаться другие пользователи сети. Обращения будут происходить при посредничестве компьютера, к которому сканер подключен. На этом способе коммутации и остановимся ввиду его распространенности и простоты реализации. Второй случай требует специального устройства, которое оснащено интегрированной сетевой платой для индивидуального функционирования в компьютерной сети, или же гибридного сканера. Он может работать как отдельно от ПК в локальной сети, так и подключаться к компьютеру через USB или Bluetooth.

Возможность использования сканера по сети требует, чтобы управляющий им компьютер был включен и соединен с сетью.

Приступаем к настройке общего доступа на сервере

В первую очередь следует подключить многофункциональное устройство или сканер к компьютеру посредством USB и подать на него питание при условии, что драйверы в системе установлены. В ином случае загрузите их с сайта разработчика или поддержки девайса и проинсталлируйте. После следует перезагрузить компьютер и сканер.

Теперь следует установить утилиту с опцией сканирования документов, если в системе такая отсутствует. Воспользоваться можно, например, XnView.

Установка приложения совсем простая, потому выполнить все инструкции сможет любой новичок.

Конфигурация клиентской машины

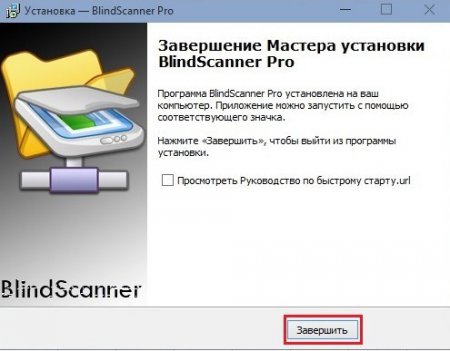

После переключаемся на компьютер, с которого будем осуществлять сетевое сканирование, и устанавливаем на него программу BlindScanner, учитывая один момент: в окне выбора компонентов переносим чекбокс в положение «BlindScanner Pro TWAIN-драйвер (Клиент)».

Использование сканера по сети

В итоге получим оцифрованный документ.

Задача, связанная с тем, как произвести сканирование по сети через usb сканер является не такой уж трудной и сложной, как кажется многим пользователям оргтехники на первый взгляд. Для начала вам потребуется выбрать роутер и выполнить его прошивку. Ознакомьтесь с тем, как настроить сетевой сканер или мфу с возможностью сканирования более подробно вы можете ниже.

В первую очередь скачайте с любого надежного веб-ресурса прошивку «OpenWrt Backfire 10.03.1-rc5».

- Запустите установку прошивки, воспользовавшись специальной утилитой восстановления для своей модели маршрутизатора – обычно это Firmware Restoration.

- Организуйте соединение между роутером и компьютером, воспользовавшись любым LAN-портом.

- Переведите маршрутизатор в режим восстановления. Для этого выключите его питание и зажмите Restore или Reset (в зависимости от того, что написано на кнопке вашего устройства).

- После этого включите данное устройство и удерживает кнопку до того момента, пока индикатор, отвечающий за питание, не начнет свое моргание.

- Настроек, связанных с IP-адресами, делать не следует. Можете лишь присвоить своему персональному компьютеру адрес, который будет отличным от стандартного «192.168.1.1».

- Откройте программу восстановления прошивки и предварительно отключите фаервол – если вы этого не сделаете, то утилита все равно будет настоятельно об этом просить.

- Выберите ранее загруженный файл прошивки, который имеет расширение.txt. После этого подождите несколько минут, пока установка не подойдет к своему завершающему концу и маршрутизатор не появится по IP-адресу «192.168.1.1».

Первые шаги по настройке

- На первом этапе поменяйте пароль маршрутизатора в соответствующей вкладке.

- Займитесь настройкой доступа во Всемирную паутину и сервера DNCP. Если вас не устраивает «192.168.1.1», то можете смело его поменять. В дальнейшем настраивать устройство вам нужно будет именно на этот IP-адрес.

- На следующем этапе займитесь настройкой пакетов. Нажмите на «Update package lists» и найдите через «Filter» пакеты nano, sane-backends, sane-frontends, xinetd, kmod-usb-printer, после чего выполните их установку. По завершении данного процесса обязательно произведите перезагрузку маршрутизатора.

Настраиваем сканирование

- Чтобы успешно справиться с решением вопроса о том, как сканировать по сети через USB-сканер, подключитесь к маршрутизатору по SSH.

- После этого вам может либо повезти, либо нет. Во втором случае придется заняться дополнительными настройками.

- Теперь вам предстоит заняться редактированием «/etc/sane.d/xerox_mfp.conf». Добавьте в данный файл эти две строчки: «usb 0x04e8 0x341b» и «usb libusb:001:004».

- Сохраните сделанные изменения, после чего проверьте, определяется ли настроенный сканер.

- На этом этапе вам нужно заняться его настройкой по локалке. Добавьте в файл «nano /etc/sane.d/saned.conf» эту строчку «192.168.11.0/24» — в данном случае нужно указать подсеть своего маршрутизатора.

- Небольшое изменение придется сделать также и в файле «nano /etc/xinetd.conf». Для этого вам нужно добавить в него «service saned», после чего между открывающей и закрывающей скобками «{…..}, впишите данный код (без кавычек):

«socket_type = stream

server = /usr/sbin/saned

protocol = tcp

user = root

group = root

wait = no

disable = no»

- В конце произведите запуск xinetd в режиме под названием вывод т.н. отладочной информации. После этого вы должны убедиться в том, что сервис действительно запущен. Если же этого не произошло, то откройте файл «/etc/services» и при отсутствии строчки «saned 6566» обязательно добавьте ее.

Устанавливаем SaneTwain

- Загрузите SaneTwain и установите его. Для этого вам нужно запустить файл «scanimage.exe».

- После этого укажите в открывшемся окне с настройками, адрес своего маршрутизатора и перезагрузите программу.

- Скорее всего, после выполненного перезапуска SaneTwain вы столкнетесь с ошибкой соединения сервера. Для ее решения обратите внимание на запись «syslog», которая находится в веб-интерфейсе. Затем добавьте в «host» запись с именем для IP-адреса устройства «root@OpenWrt:~# nano /etc/hosts».

- Добавьте туда строчку «192.168.11.1 OpenWrt», после чего выполните перазапуск надстройки xinetd.

- Осуществите перезагрузку SaneTwain – возможно, на этот раз все заработает как надо.

- Снова откройте веб-интерфейс своего маршрутизатора и включите там автозапуск xinetd.

- Скопируйте второй файл из архива с SaneTwain, который называется «sanetwain.ds» и отправьте его в папку twain_32, которая находится по этому пути: C:\Windows.

Настраиваем печать

- Для настройки печати установить пакет под наименованием «luci-app-p910nd».

- Затем перейдите в веб-интерфейс и поставьте галочки рядом с Enable и Bidirectional mode. В поле Device впишите /dev/usb/lg0, а в Port поставьте просто 0.

- Затем убедитесь в том, что после перезагрузки устройства сервер нормально запустится.

- Теперь займитесь настройкой самого принтера, заполнив поля с именем порта и IP-адресом. Кроме того, вам нужно будет вписать также и номер порта.

- В конце можете произвести пробную печать, чтобы убедиться в том, что все перечисленные выше действия были выполнены действительно грамотно и правильно.

При необходимости можете выполнить очистку места на маршрутизаторе для других программных приложений. Идея заключается в том, чтобы удалить все те backends, которые уже вам не пригодятся. Для этого подключитесь по ssh. Найти backends можно здесь: «/usr/lib/sane/». Самое главное в этом деле – это не увлечься очисткой и тем самым не уничтожить действительно нужные для нормальной работы оборудования файлы.

Таким образом, настроить сканер через USB для того, чтобы им можно было пользоваться по сети не так уж трудоемко. Конечно, рядовой пользователь может столкнуться с целым рядом непонятных для себя наименований, поэтому очень важно руководствоваться инструкцией и строго шаг за шагом продвигаться к решению задачи.

Advanced IP Scanner — мощная и одновременно простая в использовании программа для сканирования локальных сетей и удаленных веб-серверов с целью обнаружения доступных для подключения к ним сетевых протоколов. Также утилита предлагает функции для удаленного управления компьютером.

Как пользоваться Advanced IP Scanner?

Основная задача программы Advanced IP Scanner — сканирование сетей или конкретного сетевого адреса. В качестве целевого узла пользователь может ввести диапазон IP-адресов. В этом случае программа будет производить их поочередное сканирование. Также возможен ввод доменного имени сайта — утилита Advanced IP Scanner самостоятельно определит его IP-адрес, после чего приступит к выполнению дальнейших задач.

В процессе сканирования заданного узла определяются следующие его параметры:

- MAC и IP-адреса удаленных компьютеров, сайтов, сетевых устройств связи — маршрутизаторы, коммутаторы и т.д.

- Имя пользователя компьютера и установленные на нем дата, время и часовой пояс.

- Запущенные в сети/компьютере/роутере и т.д. такие ресурсы и/или сетевые протоколы как HTTP/HTTPS, FTP, NetBIOS, SSH, Telnet.

- Адрес для подключения к компьютеру по протоколу RDP (удаленное управление ОС Windows).

- Параметры для подключения к удаленному компьютеру посредством программы Radmin (если приложение запущено). Для удаленного подключения на компьютере пользователя Advanced IP Scanner должна быть установлена серверная часть утилиты Radmin.

- Данные на компьютере, к которым был открыт общий сетевой доступ.

При использовании Advanced IP Scanner важно понимать, что программа лишь помогает определить доступность того или иного сетевого протокола/службы/приложения, а инструменты для подключения или управления ими выбираются из тех, что имеются на пользовательском компьютере. Для возможности подключения к сетевому узлу в наличии у пользователя должны иметься данные для входа — логин, пароль, сертификат и т.д. Другими словами, Advanced IP Scanner не является инструментом для взлома сети или компьютера.

Особенности Advanced IP Scanner

К примеру, программа обнаружила доступный для подключения FTP-сервер на удаленном компьютере. Если пользователь захочет подключиться к нему, Advanced IP Scanner откроет браузер или выбранный FTP-клиент и автоматически настроит на работу с обнаруженным FTP-сервером. Логин и пароль пользователь должен будет ввести самостоятельно. То же самое относится и ко всем остальным функциям программы.

Утилита Advanced IP Scanner рассчитана на работу с операционными системами Windows версии XP или выше. Поддерживаются системы разрядностью x86 и x64. Программа полностью бесплатна, не требует установки (нужно выбрать соответствующий пункт при запуске исполнимого файла), интерфейс переведен на русский язык (перевод не полный).

Мощная бесплатная программа, которая может помочь просканировать локальную сеть и обнаружить все устройства, которые входят в неё, даже если они не отображаются в сетевом окружении.

Повседневная работа компьютерщика уже не раз подбрасывала нетривиальные задачи, которые приходилось решать тем или иным способом. И вот - очередной случай...

У меня есть давний друг, а с недавних пор ещё и коллега, Алексей, который трудится в соседней конторе на аналогичной с моей должности. В его ведении находится локальная сеть побольше моей и периодически некоторые из её компьютеров пропадают из Сетевого окружения. Причём, что интересно, ни перезагрузка роутеров, ни самих ПК на возобновление их видимости не оказывают влияния.

Казалось бы, на лицо физический обрыв "сетки", но при этом "невидимые" компьютеры прекрасно через Командную строку и к ним даже можно получить прямой доступ по IP-адресу! Перепробовав все известные способы с очисткой DNS-кеша и физическими перезагрузками, я так и ушёл, ничего толкового не предложив. Правда, через пару часиков Алексей всё же нашёл выход из ситуации. Таким выходом оказалась программа Advanced IP Scanner , о которой и пойдёт сегодня речь.

Сравнение

Advanced IP Scanner - разработка компании "Фаматек", которая известна в Интернете своим инструментом для удалённого администрирования Radmin. Однако, в отличие от Радмина, их IP-сканер полностью бесплатен для любых пользователей! По принципу работы программа походит на платную утилиту MyLanViewer :

В отличие от MyLanViewer, Advanced IP Scanner не умеет отображать лишь статистические данные об удалённых ПК, а также не имеет механизмов оповещения о действиях на компьютерах, за которыми установлено наблюдение. Зато в утилите имеется ряд повседневных команд для работы с "локалкой" и интеграция с Radmin, который часто используется в корпоративных сетях.

Устанавливается Advanced IP Scanner при помощи не совсем стандартного инсталлятора, который позволяет установить программу не только стандартно, но и в portable-режиме без внесения записей в реестр. На первом экране установщика мы можем выбрать обычную установку, запуск (распаковку) или доступ к дополнительным параметрам:

Я специально выбрал "Дополнительные настройки" , чтобы Вы могли увидеть, что можно здесь настроить. В режиме обычной установки Вы можете задать будущую папку программы и создать ярлык на рабочем столе. Либо же можно выбрать галочку "Портативная версия" и просто распаковать программу в нужную директорию.

![]()

Собственно, на этом особенности процесса установки и кончаются. Далее всё стандартно - дожидаемся окончания установки (или распаковки) и можем начинать работать с программой.

Предварительная настройка Advanced IP Scanner

При первом запуске программы перед нами откроется её основное рабочее окно. В принципе, здесь всё уже готово для начала работы. Однако, я бы хотел начать именно с настроек, поскольку в них есть ряд дополнительных параметров, которые по умолчанию отключены, но могут кому-нибудь пригодиться. Чтобы попасть в окно с настройками нужно вызвать меню "Настройки" и нажать пункт "Опции" :

Перед нами откроется окошко с тремя группами настроек. Рассмотрим их по порядку.

- Производительность . Эта вкладка позволяет регулировать уровень нагрузки, которую создаёт Advanced IP Scanner на процессор Вашего ПК. По умолчанию задана нагрузка примерно в 25%, однако, при помощи полозка Вы можете изменить её. Также можно активировать "Высокую точность сканирования" , которая в некоторых случаях позволит получить доступ к проблемным зонам локальной сети, но значительно замедлит процесс сканирования.

- Ресурсы . Данная вкладка открывается по умолчанию. На ней галочками можно активировать дополнительные поля с информацией об удалённых компьютерах, а также указать конкретные порты, на которых может работать серверная часть программы Radmin.

- Дополнительно . На этой вкладке собраны различные дополнительные параметры программы. По умолчанию здесь активна опция автоматической проверки обновлений и установлен набор символов NetBIOS в соответствии с системным языком Вашей системы. Дополнительно Вы можете указать клиенты для протоколов SSH, Telnet, HTTP и FTP, а также активировать чередование цвета фона строк в результатах сканирования (рекомендую сделать это для большего удобства восприятия).

Сканирование сети

Теперь, когда с настройками покончено, можно приступать к непосредственному сканированию локальной сети. Для этого в адресной строке должен быть задан диапазон IP-адресов текущей локальной сети. По умолчанию программа, как правило, сама определяет его, но бывают и исключения.

Если в строке ничего нет, попробуйте нажать кнопку "Просканировать подсеть этого компьютера" (иконка IP). Если всё нормально, то автоматически определённый диапазон отобразится в сокращённом виде: *.*.*.1-254, где под звёздочками могут подразумеваться любые начальные квадранты глобального адреса сети, а под цифрами - диапазон локальных адресов.

Кроме того, можно указывать и полные адреса в диапазонах (в виде *.*.*.1-*.*.*.254 - соответствует команде "Просканировать подсеть класса "C""), а также несколько диапазонов сразу через запятую (например, *.*.1.1-*.*.1.254, *.*.0.1-*.*.0.254). После указания диапазона достаточно нажать кнопку "Сканировать" и дождаться окончания процесса поиска всех сетевых ресурсов:

Во время сканирования Advanced IP Scanner будет пинговать по очереди все IP-адреса заданного Вами диапазона и отображать, по мере обнаружения, устройства с адресами, от которых был получен ответ. Процесс можно временно приостановить, поставив на паузу при помощи соответствующей кнопки с двумя вертикальными чертами, или же полностью остановить.

По завершении сканирования перед нами отобразится список всех найденных в локальной сети устройств. Причём, каким-то образом отображаются не только включенные в данный момент компьютеры, но и выключенные! Для удобства сразу рекомендую нажать кнопку "Развернуть всё" , чтобы иметь доступ к списку общих файлов, папок и серверов на удалённых устройствах:

Общие папки удалённых компьютеров открываются в Проводнике как и через стандартное "Сетевое окружение". Разница только в том, что с Advanced IP Scanner Вы точно сможете увидеть все ПК в сети и, следовательно, получить к ним доступ. FTP и HTTP-сервера по умолчанию открываются через браузер, однако, как Вы помните, в настройках можно задать иные клиенты для нужных Вам протоколов.

Дополнительные возможности

Кроме просмотра общих ресурсов устройств в локальной сети, мы можем также получить доступ к некоторым дополнительным функциям. Сделать это можно в меню "Действия" или через контекстное меню (что на мой взгляд удобнее):

Если отбросить функции взаимодействия с Radmin, то здесь стоит обратить внимание на такие возможности:

- Раздел "Инструменты" . Содержит пункты для быстрого вызова системных команд пинга, трассировки, а также доступу к удалённому ПК по протоколам telnet, SSH и RDP.

- Функции копирования и сохранения . Позволяют сохранить информацию о выбранных компьютерах сети в текстовом виде.

- Функция "Добавить в избранное" . Даёт возможность сохранить быстрый доступ к нужным узлам сети. Список всех таких сохранённых ПК находится на вкладке "Избранное" .

- Раздел "Дополнительно" . Содержит команды, которые можно применить для удалённого управления питанием компьютеров "локалки". Команда выключения срабатывает при условии, что у Вас есть права на удалённое администрирование нужного ПК, а Wake-on-LAN сработает только, если компьютер в данный момент включён в розетку и в его BIOS активирована опция включения по сети.

Здесь мы обнаружим ещё одну полезную функцию "Сканировать из файла" . Она позволяет не прозванивать заново всю сеть, а только проверить доступ к уже ранее обнаруженным компьютерам. Такой подход значительно уменьшает длительность сканирования, но может быть неприемлем, если в Вашей сети появились новые устройства или были изменены IP-адреса каких-либо узлов (например, используется динамическая адресация).

Сам же файл, из которого можно взять данные для сканирования, можно создать командой "Сохранить как" . По умолчанию сохранение ведётся в формате XML, но при необходимости можно экспортировать данные в CSV или HTML. Ну и при желании Вы также можете тут же распечатать полученный отчёт или же посмотреть предварительно как он будет выглядеть нажатием соответствующих кнопок.

Достоинства и недостатки программы

- отображение всех устройств локальной сети;

- достаточно быстрые алгоритмы сканирования;

- отображение общих ресурсов и удалённо запущенных серверов с быстрым доступом к ним;

- дополнительные инструменты тестирования и управления удалёнными узлами;

- возможность сохранения и печати полученных данных о сети.

- нет инструментов слежения за выбранными ПК;

- нет возможности просмотра структуры локальной сети.

Выводы

Advanced IP Scanner отлично справляется со своими задачами. Поэтому, если в Вашем Сетевом окружении начали "пропадать" компьютеры - самое время воспользоваться данной утилитой. Она по очереди прозвонит все возможные узлы Вашей локальной сети и отобразит все устройства в ней.

Особых минусов у программы также нет. Единственное, что бы не помешало позаимствовать у аналогов - систему уведомлений об изменениях на удалённых ПК и возможность построения (а в идеале ещё и распечатки) карты локальной сети. Об этих своих "хотелках" я написал разработчикам, так что, возможно, в ближайших обновлениях новые функции появятся и Advanced IP Scanner станет просто идеальным!

P.S. Разрешается свободно копировать и цитировать данную статью при условии указания открытой активной ссылки на источник и сохранения авторства Руслана Тертышного.

P.P.S. Возможно, Вас также заинтересует программа для быстрого изменения сетевых настроек NetSetMan:

https://www..php

дним из популярных инструментов системных администраторов являются утилиты для сканирования сети. Вряд ли можно встретить системного администратора, который никогда не использовал в своей практике команду ping, входящую (в том или ином виде) в состав любой операционной системы. Действительно, сканирование сети это мощный инструмент, который регулярно используется при настройке сети и сетевого оборудования, а также при поиске неисправных узлов. Впрочем, кроме осуществления сканирования в сети «в мирных целях», эти утилиты являются любимым инструментом любого хакера. Более того, все наиболее известные утилиты для сетевого сканирования были разработаны именно хакерами. Ведь именно при помощи данных утилит можно собрать сведения о сетевых компьютерах, подключенных к Интернету, информацию об архитектуре сети, об используемом типе сетевого оборудования, об открытых портах на сетевых компьютерах, то есть всю ту первичную информацию, которая необходима для успешного взлома сети злоумышленниками. Ну а поскольку утилиты сканирования сетей используются хакерами, то эти утилиты применяются и для выяснения уязвимых мест локальной сети при ее настройке (на предмет наличия открытых портов и т.д.).

В целом утилиты для автоматизированного сканирования сетей можно условно разделить на два типа: утилиты для сканирования IP-адресов и утилиты для сканирования портов. Конечно, такое деление весьма условно, поскольку в подавляющем большинстве случаев сетевые сканеры сочетают в себе обе возможности.

Сканирование IP-адресов

сли говорить о механизмах, которые используются в утилитах сканирования IP-адресов, то, как правило, речь идет о рассылке широковещательных пакетов ICMP. Утилиты отправляют пакеты типа ICMP ECHO по указанному IP-адресу и ожидают ответного пакета ICMP ECHO_REPLY. Получение такого пакета означает, что в данный момент компьютер подключен к сети по указанному IP-адресу.

Рассматривая возможности протокола ICMP для сбора информации о сети, следует отметить, что прослушивание при помощи утилиты ping и ей подобных это всего лишь верхушка айсберга. Обмениваясь ICMP-пакетами с каким-либо узлом сети, можно получить куда более ценную информацию о сети, нежели констатация факта подключения узла к сети по заданному IP-адресу.

Здесь возникает закономерный вопрос: можно ли защититься от такого рода сканирования? Собственно, все, что для этого нужно, это заблокировать ответы на ICMP-запросы. Именно такой подход зачастую используется системными администраторами, которые заботятся о безопасности своих сетей. Однако, несмотря на блокировку пакетов ICMP, существуют и другие методы, позволяющие определить, подключен ли данный узел к сети.

В тех случаях, когда обмен данными по протоколу ICMP заблокирован, используется метод сканирования портов (port scanning). Просканировав стандартные порты каждого потенциального IP-адреса сети, можно определить, какие узлы подключены к сети. Если порт открыт (opened port) или находится в режиме ожидания (listening mode), это значит, что по данному IP-адресу имеется компьютер, подключенный к сети.

Прослушивание сети методом сканирования портов относится к разряду так называемого TCP-прослушивания.

Защита от сканирования IP-адресов

Поскольку несанкционированное прослушивание сети в лучшем случае вызывает раздражение у системных администраторов, существуют соответствующие контрмеры, которые способны как выявить факт самого прослушивания, так и заблокировать прохождение пакетов, передаваемых при ping-прослушивании.

Как уже отмечалось, ICMP- и TCP-прослушивание это общепринятые методы исследования сети перед непосредственной попыткой проникновения. Поэтому выявление факта прослушивания очень важно с точки зрения возможности получения информации о потенциальном месте проникновения и источнике угрозы.

Впрочем, получить возможность своевременного обнаружения факта прослушивания сети еще не значит решить проблему. Не менее важно в этом случае уметь предотвратить возможность прослушивания сети. Первый шаг в этом направлении оценить, насколько важен обмен данными по протоколу ICMP между узлами конкретной локальной сети. Имеется множество разнообразных типов пакетов ICMP, и упоминавшиеся выше пакеты ICMP ECHO и ICMP ECHO_REPLY всего два из них. В большинстве случаев нет никакой необходимости разрешать обмен данными между узлами сети и Интернетом с использованием всех имеющихся типов пакетов. Практически все современные брандмауэры (как аппаратные, так и программные) обладают возможностью отфильтровывать пакеты ICMP. Поэтому, если в силу ряда причин невозможно полностью блокировать все типы сообщений ICMP, следует обязательно заблокировать те типы сообщений, которые не требуются для нормального функционирования сети. К примеру, если в корпоративной сети имеется сервер, размещенный в демилитаризованной зоне (DMZ-зона), то для нормального функционирования сервера вполне достаточно разрешить ICMP-сообщения типа ECHO_REPLY, HOST UNREACABLE и TIME EXCEEDED. Кроме того, во многих случаях брандмауэры позволяют создавать список IP-адресов, по которым разрешен обмен сообщениями по протоколу ICMP. В этом случае можно разрешить обмен сообщениями ICMP только в провайдером Интернета. Это, с одной стороны, позволит провайдеру производить диагностику соединения, а с другой затруднит несанкционированное прослушивание сети.

Следует всегда помнить, что, несмотря на все удобство протокола ICMP для диагностирования сетевых проблем, он может с успехом использоваться и для создания этих самых проблем. Разрешив неограниченный доступ в сеть по протоколу ICMP, вы тем самым позволите хакерам реализовать нападение типа DoS.

Сканирование портов

ледующий тип сетевого сканирования сканирование портов. Механизм сканирования портов основан на попытке пробного подключения к портам TCP и UDP исследуемого компьютера с целью определения запущенных служб и соответствующих им портов. Обслуживаемые порты могут находиться в открытом состоянии или в режиме ожидания запроса. Определение портов, находящихся в режиме ожидания, позволяет выяснить тип используемой операционной системы, а также запущенные на компьютере приложения.

Существует сравнительно много способов сканирования портов, но для систем Windows наиболее часто встречаются следующие:

- TCP-сканирование подключением (TCP connect scan);

- TCP-сканирование с помощью сообщений SYN (TCP SYN scan);

- TCP нуль-сканирование (TCP Null sсan);

- TCP-сканирование с помощью сообщений ACK (TCP ACK scan);

- UDP-сканирование (UDP scan).

Метод TCP-сканирования подключением (TCP connect scan) заключается в попытке подключения по протоколу TCP к нужному порту с прохождением полной процедуры согласования параметров соединения (процедура handshake), заключающейся в обмене служебными сообщениями (SYN, SYN/ACK, ACK) между узлами сети.

В методе TCP-сканирования с помощью сообщений SYN (TCP SYN scan) полного подключения к порту не происходит. Исследуемому порту посылается сообщение SYN, и если в ответ приходит сообщение SYN/ACK, то это означает, что порт находится в режиме прослушивания. Данный метод сканирования портов является более скрытым в сравнении с методом сканирования с полным подключением.

В методе TCP-нуль-сканирования (TCP Null sсan) осуществляется отправка пакетов с отключенными флагами. Исследуемый узел в ответ должен отправить сообщение RST для всех закрытых портов.

Метод TCP-сканирования с помощью сообщений ACK (TCP ACK scan) позволяет установить набор правил, используемых брандмауэром, и выяснить, выполняет ли брандмауэр расширенную фильтрацию пакетов.

Метод UDP-сканирования заключается в отправке пакетов по протоколу UDP. Если в ответ поступает сообщение, что порт недоступен, то это значит, что порт закрыт. При отсутствии такого ответа можно предположить, что порт открыт. Стоит отметить, что протокол UDP не гарантирует доставки сообщений, поэтому данный метод сканирования не очень надежен. Кроме того, UDP-сканирование процесс очень медленный, в связи с чем к такого рода сканированию прибегают крайне редко.

Защита от сканирования портов

Вряд ли удастся помешать кому-либо предпринять попытку сканирования портов на вашем компьютере. Однако вполне возможно зафиксировать сам факт сканирования и свести к минимуму возможные последствия. Для этого целесообразно соответствующим образом настроить брандмауэр и отключить все неиспользуемые службы. Настройка брандмауэра заключается в том, чтобы закрыть все неиспользуемые порты. Кроме того, все аппаратные и программные брандмауэры поддерживают режим обнаружения попыток сканирования портов, поэтому не стоит пренебрегать этой возможностью.

Утилиты для сканирования сетей

WS PingPro 2.30

Платформа: Windows 98/Me/NT/2000/XP

Цена : 80 долл.

Демо-версия: 30 дней

Одной из самых известных утилит для сканирования IP-адресов сети является WS PingPro 2.30 (рис. 1).

Сканер WS PingPro 2.30 позволяет определить список всех IP-адресов, по которым имеются подключенные к сети узлы, а также выяснить их сетевые имена. Кроме того, сканер WS PingPro 2.30 определяет запущенные на компьютере службы и дает возможность просканировать порты сетевого компьютера в заданном диапазоне (в демо-версии программы данная возможность заблокирована).

Для настройки на различные по производительности сети сканер WS PingPro 2.30 позволяет задавать время, в течение которого ожидается ответ от хоста сети (по умолчанию 300 мс).

.jpg)

Отметим, что сетевой сканер это всего одна из возможностей пакета WS PingPro 2.30. В дополнение к сетевому сканеру пакет WS PingPro 2.30 предоставляет в распоряжение пользователя такие утилиты, как SNMP tool, WinNet, Time tool, Throughput, Info tool, и др.

Так, утилита SNMP tool позволяет получить информацию о сетевом узле (как правило, речь идет о коммутаторах и маршрутизаторах), поддерживающем протокол SNMP.

Утилита WinNet позволяет просканировать локальную сеть и отобразить NetBEUI-имена всех узлов сети, доменов и разделяемых ресурсов.

Утилита Time tool синхронизирует время локального компьютера с временем ближайшего сервера времени.

Throughput эта небольшая диагностическая утилита, позволяющая протестировать скорость соединения пользователя с удаленным узлом сети.

Advanced IP Scanner v.1.4

Платформа: Windows

Цена: бесплатно

Утилита Advanced IP Scanner 1.4 является одним из самых скоростных на данный момент IP-сканеров (рис. 2). К примеру, сканирование сети класса C занимает всего несколько секунд. В дополнение к IP-сканированию утилита Advanced IP Scanner 1.4 позволяет получить информацию о сетевых именах узлов, а кроме того, обеспечивает удаленное выключение или перезагрузку компьютеров. В случае поддержки компьютерами функции Wake-On-Lan имеется возможность их удаленного включения. Отметим, что такие функции, как удаленное выключение, перезагрузка или включение компьютеров, могут быть реализованы одновременно для всех или для группы сетевых компьютеров.

Advanced LAN Scanner v1.0 BETA

Платформа: Windows

Цена: бесплатно

Еще одна утилита, позволяющая сканировать IP-адреса, Advanced LAN Scanner v1.0 BETA (рис. 3). В сравнении с Advanced IP Scanner 1.4 данная утилита представляет собой сочетание IP-сканера и сканера портов и позволяет не только определять IP-адреса, но и собирать подробную информацию о сетевых именах компьютеров, об установленной на них операционной системе, об открытых портах, о принадлежности пользователя к той или иной группе, о пользователях, которые имеют санкционированный доступ к компьютеру, и массу другой информации, которая может оказаться весьма полезной как системному администратору, так и злоумышленнику. Кроме того, данный сканер имеет широкие возможности настройки и позволяет задавать количество одновременно выполняемых потоков, диапазон сканируемых портов, а также управлять временем ожидания ответа на запрос. В заключение отметим, что данный сканер позволяет подключаться к выбранному узлу либо используя текущую учетную запись пользователя, либо задавая имя пользователя и пароль.

Но самое главное достоинство сканера Advanced LAN Scanner v1.0 BETA заключается в том, что на данный момент это один из самых скоростных сканеров. Добавим сюда то, что сканер этот бесплатный, и станет понятно, почему его просто необходимо иметь под рукой любому системному администратору (и не только ему).

Advanced Port Scanner v1.2

Платформа: Windows

Цена: бесплатно

Утилита Advanced Port Scanner v1.2 (рис. 4) по своим функциональным возможностям во многом схожа с Advanced LAN Scanner v1.0 BETA. Так, сканер Advanced Port Scanner v1.2 позволяет собирать информацию об IP-адресах узлов, об их сетевых именах и открытых портах. Возможности по настройке этого сканера заключаются в задании диапазона сканируемых IP-адресов и портов. Кроме того, имеется возможность задавать количество одновременно выполняемых потоков и управлять временем ожидания ответа на запрос.

Отметим, что данный сканер, так же как сканер Advanced LAN Scanner v1.0 BETA, является очень скоростным и позволяет собрать детальную информацию о сети в кратчайшие сроки.

IP-Tools v2.50

Платформа: Windows

Цена: бесплатно

Пакет IP-Tools v2.50 представляет собой набор из 19 сетевых утилит, объединенных общим интерфейсом (рис. 5). В этом смысле IP-сканер и сканер портов всего одна из возможностей утилиты IP-Tools v2.50.

.jpg)

В состав пакета IP-Tools v2.50 входят:

- Local Info утилита, отображающая информацию о локальном компьютере (тип процессора, память и т.д.);

- Connection Monitor утилита, отображающая информацию о текущих TCP- и UDP-соединениях;

- NetBIOS Info утилита, отображающая информацию о NetBIOS-интерфейсах локального и удаленного компьютера;

- NB Scanner сканер разделяемых сетевых ресурсов;

- SNMP Scanner сканер SNMP-устройств в сети;

- Name Scanner сканер сетевых имен компьютеров;

- Port Scanner TCP-сканер портов;

- UDP Scanner UDP-сканер портов;

- Ping Scanner IP-сканер с использованием процедуры пингования;

- Trace утилита для отслеживания маршрута прохождения пакетов;

- WhoIs утилита, позволяющая собирать информацию об узлах в Интернете;

- Finger утилита, собирающая и предоставляющая информацию о пользователях удаленного ПК по протоколу Finger;

- NS LookUp утилита, позволяющая поставить в соответствие IP-адрес и имя домена;

- GetTime утилита, позволяющая синхронизировать время локального ПК и заданного сервера времени;

- Telnet утилита для поиска клиентов сети, у которых установлена служба Telnet;

- HTTP утилита для поиска клиентов сети, у которых установлена служба HTTP;

- IP-Monitor утилита для отображения IP-трафика в реальном времени;

- Host Monitor утилита для отслеживания состояния узлов сети (подключен/отключен).

Следует отметить, что, в отличие от рассмотренных выше утилит Advanced Port Scanner v1.2, Advanced LAN Scanner v1.0 BETA и Advanced IP Scanner 1.4, сканеры, встроенные в пакет IP-Tools v2.50, назвать скоростными довольно сложно. Процесс сканирования занимает много времени, поэтому если ставится задача именно IP-сканирования или сканирования портов, то лучше использовать более скоростные утилиты.

Angry IP Scanner 2.21

Платформа: Windows

Цена: бесплатно

Angry IP Scanner 2.21 это небольшая утилита, объединяющая в себе IP-сканер и сканер портов (рис. 6). К несомненным достоинствам этой утилиты следует отнести то, что она не требует инсталляции на ПК. Кроме того, встроенные в нее сканеры являются очень скоростными и позволяют обследовать всю локальную сеть всего за несколько секунд.

Встроенный в утилиту IP-сканер пингует каждый IP-адрес на предмет его наличия в сети, а затем, в зависимости от выбранных опций, позволяет определить сетевое имя узла, его MAC-адрес и просканировать порты.

.jpg)

К дополнительным возможностям утилиты Angry IP Scanner 2.21 можно отнести сбор NetBIOS-информации (имя компьютера, имя рабочей группы и имя пользователя ПК). Результаты сканирования можно сохранять в различных форматах (CSV, TXT, HTML, XML).

Высокая скорость сканирования утилиты Angry IP Scanner 2.21 достигается за счет использования множества параллельных потоков. Так, по умолчанию используются 64 потока, но это количество можно увеличить для достижения еще большей производительности.

SuperScan 4

Платформа: Windows 2000/XP

Цена: бесплатно

Утилита SuperScan 4 (рис. 7) это новая версия хорошо известного сетевого сканера SuperScan. Данная утилита представляет собой еще один быстрый и гибкий сканер IP-адресов и портов. Утилита позволяет гибко задавать перечень IP-адресов исследуемых узлов и сканируемых портов. Отметим, что, как и сканер Angry IP Scanner 2.21, SuperScan 4 не требует инсталляции на компьютер.

В сравнении с предыдущей версией в новом варианте SuperScan 4 увеличена скорость сканирования, поддерживается неограниченный диапазон IP-адресов, улучшен метод сканирования с использованием ICMP-запросов, добавлен метод сканирования портов TCP SYN и многое другое.

При работе со сканером SuperScan 4 возможен как ручной ввод IP-адресов сканирования, так и экспорт адресов из файла. Поддерживается ввод одиночных адресов, диапазона адресов и диапазона в формате CIDR (10.0.0.1/255). Кроме того, IP-адреса можно вставлять непосредственно из буфера обмена.

Несмотря на то что сканер SuperScan 4 прекрасно работает с настройками по умолчанию, он имеет очень гибкие возможности по настройке. В частности, при помощи настроек сканера SuperScan 4 можно назначить исследование только тех хостов сети, которые отвечают на запрос и определяются как присутствующие в сети. В то же время можно обязать сканер исследовать все узлы сети независимо от того, отвечают они на ICMP-запросы или нет.

.jpg)

Утилита SuperScan 4 имеет встроенный UDP-сканер, поддерживающий два типа сканирования: Data и Data+ICMP. В методе Data исследуемому узлу посылаются пакеты данных UDP, которые требуют ответов от сервисов, использующих хорошо известные порты. В методе Data+ICMP применяется аналогичный метод сканирования. Если порт не отвечает сообщением «ICMP Destination Port Unreachable», то он рассматривается как открытый. Далее используется сканирование известных закрытых портов на предмет генерации ими ответных сообщений. Отметим, что данный метод может иногда приводить к ложным результатам, особенно если ответы на ICMP-запросы заблокированы.

Утилита SuperScan 4 поддерживает два типа TCP-сканирования портов: TCP-connect и TCP SYN. Настройки сканера позволяют выбрать тип TCP-сканирования. Из возможностей настройки сканера SuperScan 4 можно отметить управление скоростью сканирования (скорость, с которой сканер посылает в сеть пакеты).

В заключение отметим, что для использования данной утилиты в локальной сети необходимо иметь права сетевого администратора.

NEWT Professional v.2.0

Платформа: Windows 95/98/NT/2000/XP

Цена: в зависимости от количества поддерживаемых ПК в сети

Возможно, мы выскажем субъективное мнение, но, на наш взгляд, из всех рассмотренных нами утилит NEWT Professional v.2.0 (рис. 8) самая функциональная. Впрочем, ее трудно рассматривать как IP-сканер или сканер портов. Скорее, это комплексный сетевой сканер, позволяющий автоматизировать сбор информации о компьютерах локальной сети. Для системных администраторов, которым время от времени приходится заниматься инвентаризацией сети, он будет незаменимым инструментом.

К сожалению, в отличие от других рассмотренных нами утилит, NEWT Professional v.2.0 является платной, а демо-версия программы имеет 30-дневный срок действия и ограниченную функциональность (например, поддерживается сканирование только 10 сетевых компьютеров).

OstroSoft Internet Tools v.5.1

Платформа: Windows 95/98/NT/2000/XP

Цена: 29 долл.

Утилита OstroSoft Internet Tools v.5.1 (рис. 9) представляет собой комплексный сетевой сканер, включающий 22 утилиты: Scan Wizard, Domain Scanner, Port Scanner, Netstat, Ping, Traceroute, Host Resolver, NS Lookup, Network Info, Local Info, Finger, FTP, HTML Viewer, Ph, Simple Services, TCP Clients, WhoIs, Connection Watcher, Host Watcher, Service Watcher, Mail Watcher, HTML Watcher.

По сути, Scan Wizard представляет собой одновременно IP-сканер и сканер портов и допускает довольно гибкие настройки. В частности, можно задавать скорость сканирования, вводить диапазон IP-адресов, задавать диапазон сканируемых портов, выбирать тип сканирования портов. Результаты сканирования можно сохранять. Стоит отметить, что по своим скоростным характеристикам данный сканер не отличается выдающимися возможностями, так что исследование сети класса С может занять у него очень много времени.

Утилита Domain Scanner позволяет определить те хосты внутри сетевого домена, которые используют ту или иную службу. К примеру, задав адрес домена, можно выяснить, на каких компьютерах установлен Web-сервер, Mail-сервер, FTP-сервер и т.д.

Утилита Port Scanner это сканер портов, но, в отличие от Scan Wizard, в данном случае речь идет о сканировании отдельного компьютера. Утилита позволяет задавать диапазон сканируемых портов, настраивать скорость сканирования и время timeout. Результатом сканирования является не только список открытых портов или портов в режиме ожидания, но и соответствующие им службы или приложения, а также краткое описание этих служб.

Утилита Ping это вариант использования команды ping, но с возможностью настройки с использованием графического интерфейса.

Traceroute это вариант команды tracert с возможностью настройки с использованием графического интерфейса.

Утилита Netstat позволяет отобразить информацию об активных соединениях локального компьютера.

Host Resolver определяет по сетевому имени или URL-адресу IP-адрес, и наоборот.

Остальные утилиты, интегрированные в пакет OstroSoft Internet Tools v.5.1, достаточно просты и не требуют комментариев.

Стоит отметить, что пакет OstroSoft Internet Tools v.5.1 является платным. Учитывая, что существует множество бесплатных аналогов, не уступающих данному пакету в плане функциональности, вряд ли OstroSoft Internet Tools v.5.1 сможет когда-нибудь завоевать популярность. К тому же демонстрационная версия программы имеет очень ограниченную функциональность и не позволяет изменять настройку сканера.

3D Traceroute v. 2.1.8.18

Платформа: Windows 2000/2003/XP

Цена: бесплатно

Как следует из названия этой утилиты (рис. 10), ее основное назначение отслеживание маршрутов прохождения пакетов между узлами в сети. При этом особенность данной утилиты заключается в том, что она позволяет строить трехмерный график задержек по всему маршруту.

Утилита не требует инсталляции на компьютер и, что не менее приятно, абсолютно бесплатная.

.jpg)

Конечно, нас в первую очередь интересуют не столько возможности построения трехмерных графиков задержек, сколько интегрированный в эту утилиту сканер портов (рис. 11).

Рис. 11. Встроенный сканер портов 3D Traceroute v. 2.1.8.18

Сканер портов позволяет задавать диапазоны исследуемых IP-адресов и сканируемых портов. Назвать данный сканер скоростным вряд ли возможно. Сканирование сети класса С на предмет наличия открытых портов в диапазоне 1-1024 занимает у него более часа. Кроме того, как выяснилось в ходе тестирования, достоверность результатов, выдаваемых данным сканером, весьма сомнительна. В частности, на всех ПК в нашей тестовой сети этот сканер упорно определял порт 21 как открытый, что не соответствовало действительности.

Кроме встроенного сканера портов, пакет 3D Traceroute имеет и другие встроенные утилиты, которые, впрочем, являются вполне стандартными и не имеют отношения к теме сетевых сканеров. В целом же, несмотря на то что данная утилита является бесплатной, в сравнении с другими сетевыми сканерами она явно проигрывает.